Ieri la Microsoft ha rilasciato un advisory di sicurezza in cui viene descritta una nuova vulnerabilità che interessa vari sistemi operativi Microsoft.

Ieri la Microsoft ha rilasciato un advisory di sicurezza in cui viene descritta una nuova vulnerabilità che interessa vari sistemi operativi Microsoft.

L’articolo, che è stato pubblicato solo poche ore dopo il rilascio degli aggiornamenti di sicurezza per questo mese (avvenuto oggi), interessa il servizio Server Message Block (SMB). I sistemi operativi vulnerabili sono Windows Vista, Windows Server 2008 e Windows 7 Release Candidate, mentre Windows XP, Windows 7 RTM e Windows 2003 sono al ripara da questa falla.

Visto che il bug è stato scoperto recentemente, al momento non è stata pubblicata nessuna patch per risolvere il problema. Ed è per questo motivo che la Microsoft ha fornito una soluzioni momentanea per proteggere il sistema operativo dai possibili attacchi.

Visto che il bug è stato scoperto recentemente, al momento non è stata pubblicata nessuna patch per risolvere il problema. Ed è per questo motivo che la Microsoft ha fornito una soluzioni momentanea per proteggere il sistema operativo dai possibili attacchi.

Ecco come tappare il buco:

Disabilitare SMB tramite Registro di sistema:

1. Fare clic su Start, scegliere Esegui, digitare Regedit nella casella Apri e quindi fare clic su OK.

2. Trovare la seguente sottochiave del Registro di sistema:

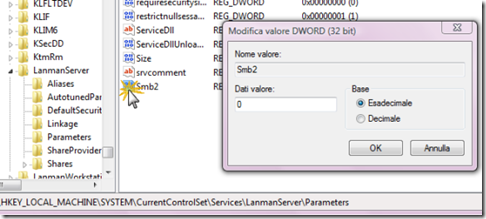

HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Services \ LanmanServer \ Parameters

3. Cliccate con il tasto destro del mouse per aggiungere un nuovo valore DWORD (32 bit).

4. Digitare Smb2 nel campo del Nome, fare doppio clic sulla chiave per modificare il campo Dati valore a 0.

5. Chiudere il Registro di sistema.

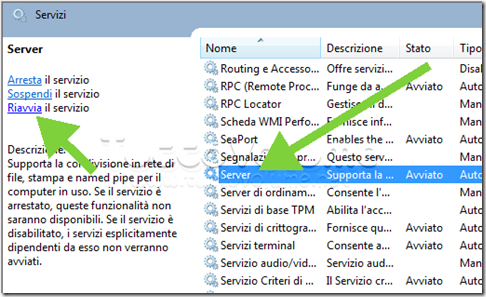

Riavviare il servizio “Server” effettuando una delle seguenti operazioni:

– Aprire Gestione computer, passare a Servizi e applicazioni, fare clic su Servizi, fare clic destro sul servizio con nome Server e quindi cliccare su Riavvia rispondendo Sì nel menu pop-up.

– Alternativa per il riavvio del servizio: Da un prompt dei comandi con i privilegi di amministratore, digitare net stop server (Invio) e poi net start server (Invio).

Nota: L’utilizzo del Registro di sistema può causare seri problemi che potrebbero richiedere la reinstallazione del sistema operativo. Microsoft non garantisce che i problemi derivanti dall’utilizzo non corretto dell’Editor del Registro di sistema possano essere risolti. L’uso del Registro di sistema e a proprio rischio….

Soluzione alternativa (l’host non sarà in grado di comunicare usando SMB2).

Bloccare le porte TCP 139 e 445 a livello del firewall

Queste porte vengono utilizzate per avviare una connessione con il componente interessato. Bloccare le porte TCP 139 e 445 a livello firewall, aiuterà a proteggere il sistema dai tentativi di sfruttare questa vulnerabilità. Microsoft consiglia di bloccare tutte le comunicazioni in ingresso non richieste provenienti da Internet per impedire gli attacchi che potrebbero utilizzare altre porte.

Effetto della soluzione alternativa: Numerosi servizi Windows utilizzano le porte interessate. Bloccare la connettività delle porte può causare l’interruzione di varie applicazioni o servizi.

Alcune delle applicazioni o servizi che potrebbero essere colpiti sono elencati di seguito:

• Le applicazioni che utilizzano SMB (CIFS)

• Le applicazioni che usano mailslots o named pipe (RPC su SMB)

• Server (Condivisione file e stampanti)

• Criteri di gruppo

• Net Logon

• Distributed File System (DFS)

• Terminal Server Licensing

• Spooler di stampa

• Computer Browser

• Remote Procedure Call Locator

• Fax Service

• Servizio di indicizzazione

• Avvisi e registri di prestazioni

• Systems Management Server

• Servizio registrazione licenze

Gli utenti che eseguono uno dei sistemi operativi interessati dalla vulnerabilità sono incoraggiati ad utilizzare una delle soluzioni per proteggere il sistema operativo.